Informačná bezpečnosť je dnes už neoddeliteľnou súčasťou obchodných operácií pre organizácie všetkých veľkostí a odvetví. Programy zabezpečenia informácií a dát pomáhajú chrániť Vaše technologické aktíva a fyzický priestor pred škodlivými útokmi zvonka aj vnútri Vašej organizácie.

IT bezpečnosť chráni to najdôležitejšie, čo firma v oblasti IT má, a to sú jej dáta (súbory, dáta v informačnom systéme atď.). Predstavte si koľko námahy, času a peňazí by Vás stálo, ak by ste museli tieto dáta vytvárať od začiatku.

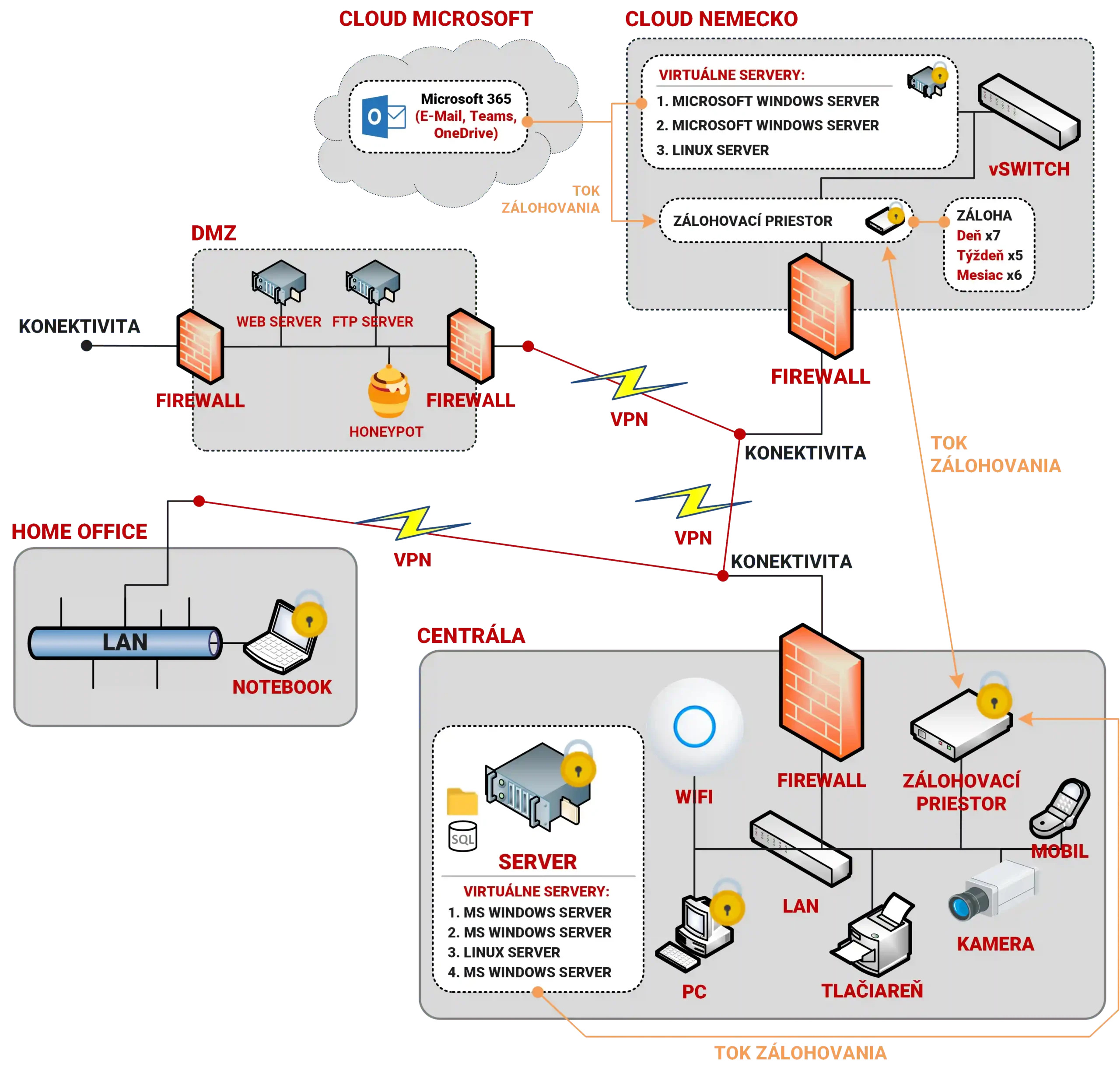

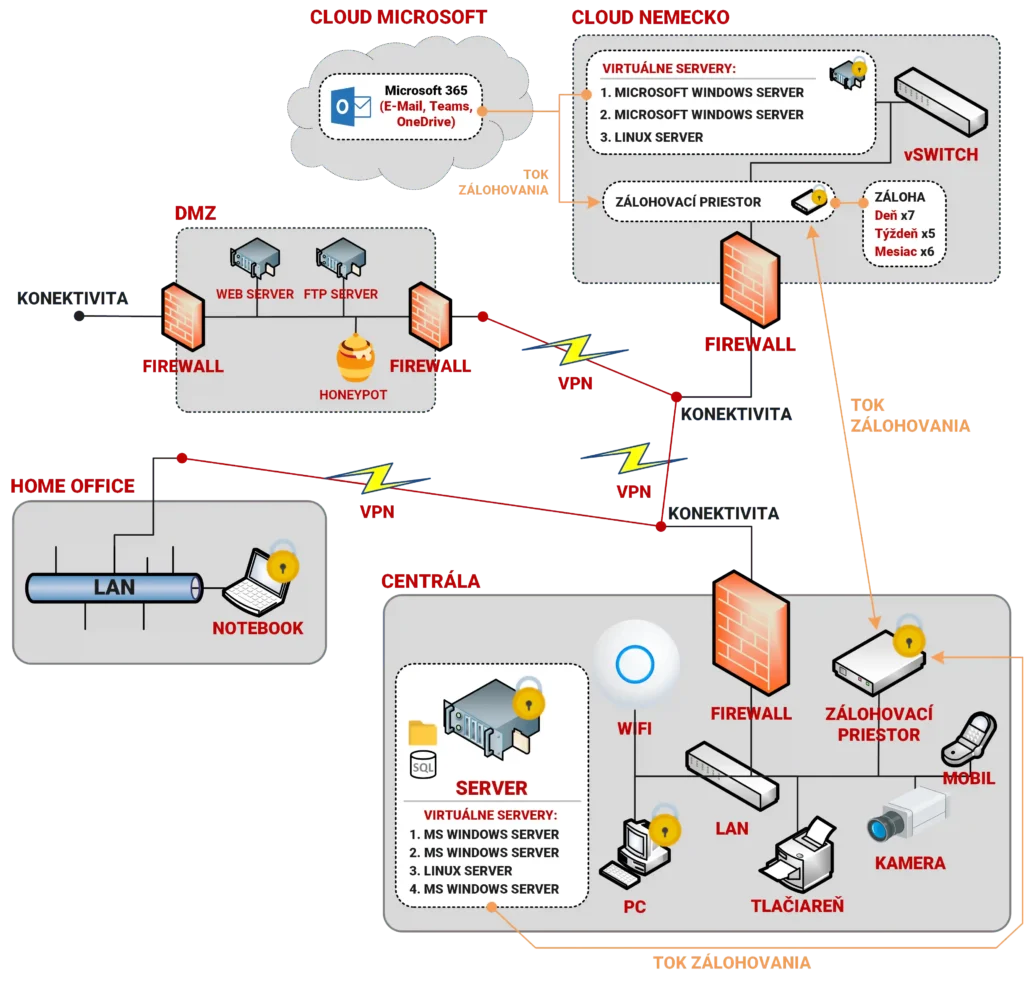

Pozrite si ako správne nastavená IT infraštruktúra dokáže ochrániť firemné dáta, zvýšiť efektivitu práce a minimalizovať bezpečnostné hrozby.

Navrhujeme riešenia pre každú rizikovú oblasť, s ktorou sa firma môže stretnúť v oblasti informačnej bezpečnosti.

Základnou bunkou ochrany siete je bezpečnostné riešenie na koncových staniciach pracovníkov, optimálne aj s centralizovaným riadením. Pri centralizovanej správe antivírusového riešenia vidíme stav každej pracovnej stanice v sieti. Systém nám dáva notifikácie, ak je na niektorom zo zariadení stará vírusová databáza, neaktualizovaný operačný systém, prípadne ak došlo k infiltrácii. Pre tieto udalosti vieme nastaviť aj automatické akcie, napríklad odpojiť zariadenie od siete, aktualizovať vírusovú databázu atď., čím ešte viac znižujeme riziko zavírenia siete. Realizujeme aj phishingové testy so systémom odoslania „škodlivého“ e-mailu do poštových schránok zamestnancov . V dnešnom pokročilom IT svete však pre dobrú ochranu samotný antivírus nestačí. Je len jednou súčasťou skladačky navzájom spolupracujúcich bezpečnostných riešení a spolu tvoria ochranný dáždnik pre celú sieť firmy.

Prečo by ma to malo zaujímať?

Zavírenie koncovej stanice zamestnanca je najčastejšou príčinou odstavenia pracovnej stanice z prevádzky, v horšom prípade vírus prenikne do celej siete alebo jej časti. Znehodnotí alebo zašifruje dáta na serveroch a ostatných zariadeniach, čím výrazne naruší alebo kompletne znemožní ďalšiu prácu.

Ochranu voči prienikom z internetu do vnútornej siete firmy zabezpečujeme pomocou tzv. firewallu. Jedná sa o ochranný prvok medzi internetom a vnútornou sieťou klienta. Podobne ako antivírusové riešenia aj firewall si sťahuje svoju databázu najnovších škodlivých IP adries, napadnutých serverov a webových stránok, voči ktorým potom počítače na sieti chráni. Jedná sa o proaktívnu ochranu siete, firewall sám vyhodnocuje, ktoré pripojenie je v poriadku a ktoré je škodlivé. Škodlivé pripojenia automaticky „zahadzuje“, to sa týka aj zavírených webových stránok.

Prečo by ma to malo zaujímať?

Firewall zabezpečuje proaktívnu ochranu siete, ktorú nikdy nedosiahnete napríklad modemom alebo routerom od svojho internetového poskytovateľa. Sleduje a filtruje sieťovú komunikáciu a aktívne blokuje škodlivé pokusy o pripojenie. V neposlednom rade poskytuje správcovi siete „oči a uši“, čím vie reagovať na aktuálne alebo novo objavené hrozby.

Dnešný, rýchlo sa meniaci svet, priniesol do firiem nové výzvy. Jednou z nich je práca z domu, teda home office, pri ktorom sa zamestnanci pripájajú na firemné zdroje, servery, súbory, podnikové systémy a pracujú na diaľku z domu alebo iného pracoviska. Pri tomto type práce je dôležité, mať firemnú sieť nastavenú tak, aby pripájanie prebiehalo zabezpečným spôsobom, pretože spomínané zdroje musíte sprístupniť „von do sveta“. Zabezpečený prístup je možné realizovať kombináciou viacerých technológii, najčastejšie je to šifrovaným spojením pomocou tzv. VPN do podnikovej siete, prípadne multifaktorovou autentifikáciou pred vstupom do systémov.

Prečo by ma to malo zaujímať?

Počas našej histórie sme pri vstupných analýzach už zažili všeličo. Jedným z najhrozivejších nedostatkov je kompletné otvorenie informačného systému alebo súborov „do sveta“, pri ktorom síce zamestnanci firmy môžu pracovať na diaľku a pristupovať k firemným zdrojom, môže tak však robiť aj zvyšok sveta, nakoľko spojenie nie je nijakým spôsobom zabezpečené alebo chránené. Výzva, že niekde musím zadať meno a heslo, ešte neznamená, že pripojenie je bezpečné.

Pri práci s citlivými dátami pre našich klientov zabezpečujeme zamedzenie neautorizovaného prístupu. Jedná sa najmä o prípady krádeže, napríklad notebooku z auta, prípadne odobratie pracovných staníc alebo servera treťou stranou, napríklad úradmi alebo nahnevaným zamestnancom, ktorý dostal výpoveď. Chrániť dáta klientov je pre nás najdôležitejšie, preto v prípade potreby šifrujeme celé pracovné stanice a servery. Takto získané zariadenia sú z hľadiska dát pre tretiu stranu bezcenné.

Prečo by ma to malo zaujímať?

Pri odobratí alebo odcudzení podnikových zariadení s citlivými údajmi je rozdiel, či sa tretia strana dostane len k samotnému hardvéru alebo hardvéru spolu s dátami, ktoré si následne môže prezerať. Požiadavka na zamedzenie prístupu tretej strany môže vyplývať aj z legislatívnych prípadne certifikačných dôvodov.

Podnikové informačné systémy a služby sú prevádzkované na hardvéri, či už je tento hardvér umiestnený priamo u zákazníka, v datacentre alebo v cloudovej službe. IT bezpečnosť je potrebné vnímať aj cez prizmu možného zlyhania IT techniky v ktoromkoľvek čase, úmyselnej alebo neúmyselnej škody zo strany pracovníkov – zmazanie dát, prípadne cez znehodnotenie dát napríklad šifrovacím vírusom. Šifrovacie vírusy sú modernou nočnou morou každej firemnej siete, pri ktorej vírus zašifruje súbory a služby a následne si útočník za odšifrovanie pýta výpalné, zväčša vo virtuálnej kryptomene (Monero, Bitcoin a pod.). Vyššie uvedené bezpečnostné riešenia nás, žiaľ, nevedia ochrániť voči takémuto útoku na 100%, vieme pomocou nich dosiahnuť ochranu limitne blížiacej sa 100%, pričom vždy treba počítať s možnosťou znehodnotenia údajov. Pre takéto prípady potrebujeme mať implementované kvalitné zálohovacie procesy, s vopred stanovenými hodnotami RTO a RPO.

Prečo by ma to malo zaujímať?

Technická havária, zmazanie súborov a systémov alebo ich zašifrovanie bez zálohovania, znamená kompletnú, nenávratnú stratu podnikových údajov. Hardvér a softvér si spoločnosť môže nanovo zakúpiť, avšak roky znehodnotenej práce si nanovo zakúpiť nemôže. Pravidelné a kontrolované zálohovanie je preto nevyhnutnosťou.

Malvéry a škodlivý softvér sa v dnešnej dobe stále menia, upravujú „za behu” svoju stratégiu útoku, a tak je niekedy vhodnejšie, nalákať ich na vopred vyhradenú súčasť siete tzv. „Honeypot”, v slovenčine preložené ako „hrnček medu”, aby nám „sadli na lep”, kde je možné kontrolovane analyzovať ich správanie. Jedná sa o sofistikované riešenie a služba sa využíva aj v prípadoch, že potenciálne očakávame útok na produkčné systémy a aplikácie.

Prečo by ma to malo zaujímať?

Využitie Honeypotov má svoje opodstatnenie z dôvodu presmerovania útoku na nami sledované IT prostredie, kde je útok možné skúmať izolovane, zatiaľ čo produkčné informačné systémy a aplikácie zostávajú nedotknuté a v plnej prevádzke.

Nejedná sa o pejoratívne vyjadrenie, okrem informačných systémov je potrebné z pohľadu IT bezpečnosti pracovať aj s ľudskými zdrojmi firmy. Môžeme mať nasadené sebelepšie zabezpečenie podnikového IT a „super-hyper“ bezpečnosť, keď nám vlastní zamestnanci reflektujú na phishingový útok (útok na vylákanie údajov) a sami do podvodnej stránky prepíšu napríklad svoje prihlasovacie údaje, prípadne iné citlivé informácie. Dnes sú útoky tohto typu veľmi sofistikované a človek musí byť vo veľa prípadoch naozaj „ITčkar“, aby takéto napadnutie vedel rýchlo odhaliť.

Prečo by ma to malo zaujímať?

Pracovníci firmy potrebujú mať aspoň základné povedomie o existujúcich hrozbách v online svete, aby nástrahám vedeli odolávať. Pri prijímaní zamestnanca do pracovného pomeru je dobrou praxou poskytnúť mu školenie, prípadne vopred pripravený dokument, s vysvetlením online hrozieb a ako na ne reagovať. Vo vyspelých firmách sa školenia o online bezpečnosti realizujú periodicky, či už prezenčnou formou alebo formou online webinárov.

Pre firmy realizujeme školenia kybernetickej bezpečnosti formou webináru s našim IT špecialistom alebo s využitím virtuálnej reality.

Penetračné testovanie je riadený, simulovaný útok za účelom identifikácie zraniteľných miest v sieti, cez ktoré môže byť podnikový systém napadnutý a následné prijatie opatrení, na odstránenie týchto nedostatkov. Testovanie môže byť spojené aj so simulovaným phishingovým útokom (útok na vylákanie citlivých dát, napríklad prihlasovacích údajov), pri ktorom sa zamestnancom v spoločnosti rozošlú podvodné e-mailové správy a vyhodnocuje sa, koľko pracovníkov danú správu iba otvorilo, kto z nich aj klikol na podvodný odkaz, prípadne na podvodnej stránke aj vyplnil údaje a odoslal ich. Po ukončení sa výsledky vyhodnotia a prijmú sa opatrenia na nápravu, napríkad formou preškolenia. Cieľom týchto testov je zvýšenie IT kybernetickej bezpečnosti spoločnosti.

Prečo by ma to malo zaujímať?

Bezpečnosť siete a IT bezpečnostné povedomie zamestnancov je lepšie nechať si preveriť plánovaným spôsobom vopred pred tým, ako to spraví neplánovane naozajstný útočník. Výsledky analýzy sa použijú na zvýšenie bezpečnosti, v niektorých segmentoch podnikania je pravidelné penetračné testovanie podmienkou.

Podľa štúdie spoločnosti McAfee až 43% prípadov únikov informácií spôsobujú vlastní zamestnanci firiem. Riešenie tohto problému zabezpečujeme pomocou špecializovaného tzv. „DLP – data loss prevention“ softvéru. Jedná sa o systém, ktorý v reálnom čase monitoruje správanie zamestnanca, jeho rutinu a ak zamestnanec zmení správanie, systém o tejto zmene notifikuje vedenie. Zmenou správania môže byť napríklad kopírovanie obsahu citlivých súborov firemného servera na externé zariadenie, nahrávanie citlivých súborov na cloud, zvýšenie objemu tlače na tlačiarni, začatie prehliadania personálnych stránok a podobne.

Prečo by ma to malo zaujímať?

V našej praxi sme sa už viac krát stretli so situáciou, keď zamestnanec po výpovedi skopíroval citlivé firemné dáta, akými sú cenové ponuky, interné know-how spoločnosti, vývojové dáta a modely a odniesol si ich ku konkurencii. V novej firme tak vedeli osloviť klientov a ponúknuť im výhodnejšie cenové podmienky ako v starej firme. Veľkým rizikom je to napríklad v bankovom, výrobnom, vývojovom, vládnom alebo zdravotníckom segmente, pri ktorých je žiadúce uvažovať nad niektorým z bezpečnostných systémov pre ochranu interných dát spoločnosti, teda „útokov z vnútra“ resp. „insider trading“.

Ochrana pred zavírením siete

Základnou bunkou ochrany siete je bezpečnostné riešenie na koncových staniciach pracovníkov, optimálne aj s centralizovaným riadením. Pri centralizovanej správe antivírusového riešenia vidíme stav každej pracovnej stanice v sieti. Systém nám dáva notifikácie, ak je na niektorom zo zariadení stará vírusová databáza, neaktualizovaný operačný systém, prípadne ak došlo k infiltrácii. Pre tieto udalosti vieme nastaviť aj automatické akcie, napríklad odpojiť zariadenie od siete, aktualizovať vírusovú databázu atď., čím ešte viac znižujeme riziko zavírenia siete. Realizujeme aj phishingové testy so systémom odoslania „škodlivého“ e-mailu do poštových schránok zamestnancov . V dnešnom pokročilom IT svete však pre dobrú ochranu samotný antivírus nestačí. Je len jednou súčasťou skladačky navzájom spolupracujúcich bezpečnostných riešení a spolu tvoria ochranný dáždnik pre celú sieť firmy.

Prečo by ma to malo zaujímať?

Zavírenie koncovej stanice zamestnanca je najčastejšou príčinou odstavenia pracovnej stanice z prevádzky, v horšom prípade vírus prenikne do celej siete alebo jej časti. Znehodnotí alebo zašifruje dáta na serveroch a ostatných zariadeniach, čím výrazne naruší alebo kompletne znemožní ďalšiu prácu.

Zamedzenie prieniku do siete z vonkajšieho prostredia

Ochranu voči prienikom z internetu do vnútornej siete firmy zabezpečujeme pomocou tzv. firewallu. Jedná sa o ochranný prvok medzi internetom a vnútornou sieťou klienta. Podobne ako antivírusové riešenia aj firewall si sťahuje svoju databázu najnovších škodlivých IP adries, napadnutých serverov a webových stránok, voči ktorým potom počítače na sieti chráni. Jedná sa o proaktívnu ochranu siete, firewall sám vyhodnocuje, ktoré pripojenie je v poriadku a ktoré je škodlivé. Škodlivé pripojenia automaticky „zahadzuje“, to sa týka aj zavírených webových stránok.

Prečo by ma to malo zaujímať?

Firewall zabezpečuje proaktívnu ochranu siete, ktorú nikdy nedosiahnete napríklad modemom alebo routerom od svojho internetového poskytovateľa. Sleduje a filtruje sieťovú komunikáciu a aktívne blokuje škodlivé pokusy o pripojenie. V neposlednom rade poskytuje správcovi siete „oči a uši“, čím vie reagovať na aktuálne alebo novo objavené hrozby.

Bezpečné pripájanie do firemnej siete mimo kancelárie

Dnešný, rýchlo sa meniaci svet, priniesol do firiem nové výzvy. Jednou z nich je práca z domu, teda home office, pri ktorom sa zamestnanci pripájajú na firemné zdroje, servery, súbory, podnikové systémy a pracujú na diaľku z domu alebo iného pracoviska. Pri tomto type práce je dôležité, mať firemnú sieť nastavenú tak, aby pripájanie prebiehalo zabezpečným spôsobom, pretože spomínané zdroje musíte sprístupniť „von do sveta“. Zabezpečený prístup je možné realizovať kombináciou viacerých technológii, najčastejšie je to šifrovaným spojením pomocou tzv. VPN do podnikovej siete, prípadne multifaktorovou autentifikáciou pred vstupom do systémov.

Prečo by ma to malo zaujímať?

Počas našej histórie sme pri vstupných analýzach už zažili všeličo. Jedným z najhrozivejších nedostatkov je kompletné otvorenie informačného systému alebo súborov „do sveta“, pri ktorom síce zamestnanci firmy môžu pracovať na diaľku a pristupovať k firemným zdrojom, môže tak však robiť aj zvyšok sveta, nakoľko spojenie nie je nijakým spôsobom zabezpečené alebo chránené. Výzva, že niekde musím zadať meno a heslo, ešte neznamená, že pripojenie je bezpečné.

Ochrana dát voči odcudzeniu dát alebo krádeži zariadení

Pri práci s citlivými dátami pre našich klientov zabezpečujeme zamedzenie neautorizovaného prístupu. Jedná sa najmä o prípady krádeže, napríklad notebooku z auta, prípadne odobratie pracovných staníc alebo servera treťou stranou, napríklad úradmi alebo nahnevaným zamestnancom, ktorý dostal výpoveď. Chrániť dáta klientov je pre nás najdôležitejšie, preto v prípade potreby šifrujeme celé pracovné stanice a servery. Takto získané zariadenia sú z hľadiska dát pre tretiu stranu bezcenné.

Prečo by ma to malo zaujímať?

Pri odobratí alebo odcudzení podnikových zariadení s citlivými údajmi je rozdiel, či sa tretia strana dostane len k samotnému hardvéru alebo hardvéru spolu s dátami, ktoré si následne môže prezerať. Požiadavka na zamedzenie prístupu tretej strany môže vyplývať aj z legislatívnych prípadne certifikačných dôvodov.

Ochrana voči zlyhaniu techniky, ľudskému faktoru alebo útoku

Podnikové informačné systémy a služby sú prevádzkované na hardvéri, či už je tento hardvér umiestnený priamo u zákazníka, v datacentre alebo v cloudovej službe. IT bezpečnosť je potrebné vnímať aj cez prizmu možného zlyhania IT techniky v ktoromkoľvek čase, úmyselnej alebo neúmyselnej škody zo strany pracovníkov – zmazanie dát, prípadne cez znehodnotenie dát napríklad šifrovacím vírusom. Šifrovacie vírusy sú modernou nočnou morou každej firemnej siete, pri ktorej vírus zašifruje súbory a služby a následne si útočník za odšifrovanie pýta výpalné, zväčša vo virtuálnej kryptomene (Monero, Bitcoin a pod.). Vyššie uvedené bezpečnostné riešenia nás, žiaľ, nevedia ochrániť voči takémuto útoku na 100%, vieme pomocou nich dosiahnuť ochranu limitne blížiacej sa 100%, pričom vždy treba počítať s možnosťou znehodnotenia údajov. Pre takéto prípady potrebujeme mať implementované kvalitné zálohovacie procesy, s vopred stanovenými hodnotami RTO a RPO.

Prečo by ma to malo zaujímať?

Technická havária, zmazanie súborov a systémov alebo ich zašifrovanie bez zálohovania, znamená kompletnú, nenávratnú stratu podnikových údajov. Hardvér a softvér si spoločnosť môže nanovo zakúpiť, avšak roky znehodnotenej práce si nanovo zakúpiť nemôže. Pravidelné a kontrolované zálohovanie je preto nevyhnutnosťou.

Nalákanie útočníka na vopred pripravenú a sledovanú súčasť IT prostredia

Malvéry a škodlivý softvér sa v dnešnej dobe stále menia, upravujú „za behu” svoju stratégiu útoku, a tak je niekedy vhodnejšie, nalákať ich na vopred vyhradenú súčasť siete tzv. „Honeypot”, v slovenčine preložené ako „hrnček medu”, aby nám „sadli na lep”, kde je možné kontrolovane analyzovať ich správanie. Jedná sa o sofistikované riešenie a služba sa využíva aj v prípadoch, že potenciálne očakávame útok na produkčné systémy a aplikácie.

Prečo by ma to malo zaujímať?

Využitie Honeypotov má svoje opodstatnenie z dôvodu presmerovania útoku na nami sledované IT prostredie, kde je útok možné skúmať izolovane, zatiaľ čo produkčné informačné systémy a aplikácie zostávajú nedotknuté a v plnej prevádzke.

Najslabší článok podnikovej siete je zamestnanec

Nejedná sa o pejoratívne vyjadrenie, okrem informačných systémov je potrebné z pohľadu IT bezpečnosti pracovať aj s ľudskými zdrojmi firmy. Môžeme mať nasadené sebelepšie zabezpečenie podnikového IT a „super-hyper“ bezpečnosť, keď nám vlastní zamestnanci reflektujú na phishingový útok (útok na vylákanie údajov) a sami do podvodnej stránky prepíšu napríklad svoje prihlasovacie údaje, prípadne iné citlivé informácie. Dnes sú útoky tohto typu veľmi sofistikované a človek musí byť vo veľa prípadoch naozaj „ITčkar“, aby takéto napadnutie vedel rýchlo odhaliť.

Prečo by ma to malo zaujímať?

Pracovníci firmy potrebujú mať aspoň základné povedomie o existujúcich hrozbách v online svete, aby nástrahám vedeli odolávať. Pri prijímaní zamestnanca do pracovného pomeru je dobrou praxou poskytnúť mu školenie, prípadne vopred pripravený dokument, s vysvetlením online hrozieb a ako na ne reagovať. Vo vyspelých firmách sa školenia o online bezpečnosti realizujú periodicky, či už prezenčnou formou alebo formou online webinárov.

Penetračné testovanie a phishingové kampane

Penetračné testovanie je riadený, simulovaný útok za účelom identifikácie zraniteľných miest v sieti, cez ktoré môže byť podnikový systém napadnutý a následné prijatie opatrení, na odstránenie týchto nedostatkov. Testovanie môže byť spojené aj so simulovaným phishingovým útokom (útok na vylákanie citlivých dát, napríklad prihlasovacích údajov), pri ktorom sa zamestnancom v spoločnosti rozošlú podvodné e-mailové správy a vyhodnocuje sa, koľko pracovníkov danú správu iba otvorilo, kto z nich aj klikol na podvodný odkaz, prípadne na podvodnej stránke aj vyplnil údaje a odoslal ich. Po ukončení sa výsledky vyhodnotia a prijmú sa opatrenia na nápravu, napríkad formou preškolenia. Cieľom týchto testov je zvýšenie IT kybernetickej bezpečnosti spoločnosti.

Prečo by ma to malo zaujímať?

Bezpečnosť siete a IT bezpečnostné povedomie zamestnancov je lepšie nechať si preveriť plánovaným spôsobom vopred pred tým, ako to spraví neplánovane naozajstný útočník. Výsledky analýzy sa použijú na zvýšenie bezpečnosti, v niektorých segmentoch podnikania je pravidelné penetračné testovanie podmienkou.

Ochrana voči úniku dát od vlastných zamestnancov

Podľa štúdie spoločnosti McAfee až 43% prípadov únikov informácií spôsobujú vlastní zamestnanci firiem. Riešenie tohto problému zabezpečujeme pomocou špecializovaného tzv. „DLP – data loss prevention“ softvéru. Jedná sa o systém, ktorý v reálnom čase monitoruje správanie zamestnanca, jeho rutinu a ak zamestnanec zmení správanie, systém o tejto zmene notifikuje vedenie. Zmenou správania môže byť napríklad kopírovanie obsahu citlivých súborov firemného servera na externé zariadenie, nahrávanie citlivých súborov na cloud, zvýšenie objemu tlače na tlačiarni, začatie prehliadania personálnych stránok a podobne.

Prečo by ma to malo zaujímať?

V našej praxi sme sa už viac krát stretli so situáciou, keď zamestnanec po výpovedi skopíroval citlivé firemné dáta, akými sú cenové ponuky, interné know-how spoločnosti, vývojové dáta a modely a odniesol si ich ku konkurencii. V novej firme tak vedeli osloviť klientov a ponúknuť im výhodnejšie cenové podmienky ako v starej firme. Veľkým rizikom je to napríklad v bankovom, výrobnom, vývojovom, vládnom alebo zdravotníckom segmente, pri ktorých je žiadúce uvažovať nad niektorým z bezpečnostných systémov pre ochranu interných dát spoločnosti, teda „útokov z vnútra“ resp. „insider trading“.

Zabezpečenie IT siete je súborom efektívnych opatrení s dôrazom na ochranu dát, prevenciu kybernetických hrozieb a rýchlu reakciu. Každému klientovi navrhujeme zabezpečenie prispôsobené jeho IT prostrediu, požiadavkám a možnostiam s cieľom bezpečnej a spoľahlivej ochrany firmy.

Microsoft365

Cloudová služba od spoločnosti Microsoft, ktorá zastrešuje posielanie e-mailov (Exchange Server), úložisko dát (SharePoint Online), online komunikáciu (Microsoft Teams), licencovanie softvéru MS Office (Word, Excel, PowerPoint, Outlook) a množstvo iných prídavných cloudových služieb. Funguje na platobnom modeli ako prenájom služby pri mesačnej alebo ročnej platbe.

Zálohovací priestor / On-site server

Z anglického on-site „na lokalite“, jedná sa o serverové vybavenie, ktoré ma spoločnosť fyzicky priamo vo svojich priestoroch, zväčša v serverovni alebo technickej miestnosti.

Záloha mimo pracoviska

Jedná sa o zálohovanie IT služieb organizácie mimo geografickú lokalitu primárnej siete, napríklad do datacentra, cloudu alebo na inú pobočku. Využíva sa ako ochrana voči fyzickému poškodeniu, živlu alebo krádeži.

LAN kabeláž

Pojmom sa rozumie rozvedenie dátových LAN káblov po objekte, kde na jednom konci sú napríklad dátové LAN zásuvky, do ktorých sa zapájajú zariadenia (počítače) a na druhom konci sa všetky zbiehajú do jedného miesta (serverovne), kde sú následne zapojené do patch panelu a switchu a tvoria tak jednu ucelenú sieť.

Honeypot

Využitie Honeypotov má svoje opodstatnenie z dôvodu presmerovania útoku na nami sledované IT prostredie, kde je útok možné skúmať izolovanie, zatiaľ čo produkčné informačné systémy a aplikácie zostávajú nedotknuté a v plnej prevádzke.

Cloud

Cloud môžeme prirovnať k virtuálnemu priestoru, prostredníctvom ktorého používatelia vytvárajú, zdieľajú a narábajú s obrovským množstvom informácií rôzneho typu. Pristupuje sa k nim cez internet, dáta sa ukladajú na cloudové servery, ktoré sú umiestnené po celom svete v dátových centrách na fyzických serveroch a sú riadené ich poskytovateľom. Za poplatok môže zákazník na nich nechať bežať svoj softvér, využívať ich výpočtový výkon či ich úložisko na ukladanie vlastných dát.

Bezpečnosť pri práci z domu

Môžeme mať nasadené sebelepšie zabezpečenie podnikového IT a „super-hyper“ bezpečnosť, keď nám vlastní zamestnanci reflektujú na phishingový útok (útok na vylákanie údajov) a sami do podvodnej stránky prepíšu napríklad svoje prihlasovacie údaje, prípadne iné citlivé informácie. Dnes sú útoky tohto typu veľmi sofistikované a človek musí byť vo veľa prípadoch naozaj „ITčkar“, aby takéto napadnutie vedel rýchlo odhaliť.

VPN - virtuálna privátna sieť

VPN je počítačová sieť na prepojenie počítačov na rôznych miestach internetu do jednej virtuálnej počítačovej siete. Aj keď počítače môžu byť vo fyzicky nezávislých sieťach na rôznych miestach sveta, prostredníctvom virtuálnej privátnej siete medzi sebou môžu komunikovať, ako keby boli na jednom sieťovom segmente.

Firewall

Zariadenie určené na zabezpečenie počítačovej siete, ktoré sa umiestňuje ako vstupný bod do lokálnej firemnej počítačovej siete zo siete internet a toto zariadenie kontroluje prichádzajúcu a odchádzajúcu komunikáciu a môže ju aj aktívne blokovať. Firewall môže byť aj len softvér, ale často to je samostatná hardvérová krabička. Umožňuje napríklad príjmať VPN spojenia, blokovať nežiadúce webové stránky a mnoho ďalšieho. Bezpečne oddeľuje sieť organizácie od zvyšku internetu.

WIFI prístupový bod

Ide o hardvérový prvok, ktorý umožňuje zariadeniam sa pripojiť na bezdrôtovú lokálnu sieť. Bezdrôtová sieť môže byť tvorená aj viacerými prístupovými bodmi, aby pokryla väčšiu plochu.

Práca na diaľku

Pri práci na diaľku sa zamestnanci pripájajú na firemné zdroje, servery, podnikové systémy na diaľku. Vtedy je dôležité dbať na to, aby firemná sieť bola nastavená tak, aby pripájanie prebiehalo zabezpečeným spôsobom.

Zabezpečte Vašim zamestnancom praktické vedomosti o kybernetických hrozbách a ochrane dát prostredníctvom interaktívneho školenia vo virtuálnej realite.

Rozsah opatrení na pokrytie strát ovplyvňuje hlavne poznanie, koľko bude podnik stáť strata alebo poškodenie dát, resp. koľko bude stáť výpadok funkčnosti systému na hodinu, deň, prípadne týždeň. Prehľad potenciálnych strát je rozdelený do nasledovných oblastí:

Vykazovanie výnosov, cash flow, platobné záruky, úverový rating a iné.

Pri zákazníkoch, dodávateľoch, bankách, obchodných partneroch alebo na finančných trhoch

Dodatoční zamestnanci, prenájom zariadení, nadčasy, extra doručovacie poplatky, cestovné výdavky, právne následky a iné

Negatívny vplyv môžu mať aj sankcie od štátnych a verejných inštitúcií, ktoré sa môžu týkať hlavne nedodržania platnej legislatívy v tejto oblasti, ako sú okrem iných, najmä tieto zákony:

Každá firma je jedinečná. Chceme Vám dodať kvalitné riešenie na mieru podľa Vašich potrieb. Na to potrebujeme zistiť, aký je u Vás aktuálny stav IT, zistiť ako pracujete, aké sú Vaše problémy a kam sa chcete dostať v budúcnosti.

Naše reprezentatívne projekty z rozličných oblastí sme spísali a vydali o nich knihu, ktorú sme nazvali Kniha riešení.

Na stretnutí vám ju radi dodáme.